Neue Angriffswelle auf AVM-Router – Fritzbox-Tipp!

Ist Ihre FritzBox auch in Gefahr? Dieser Test gibt Antworten!

Uhr

Die FritzBox-Lücke ist gefährlicher als erwartet, auch Telekom-Router sind betroffen. Ihr Gerät ebenfalls? Der COMPUTER BILD-Test sagt es.

Ist Hackern Benutzername und Passwort für den Fernzugriff auf die FritzBox bekannt, können sie sie einfach umprogrammieren, etwa für automatisierte Anrufe zu teuren Auslandsrufnummern.

Foto: aetb - Fotolia.com, AVM

Top-News der Woche

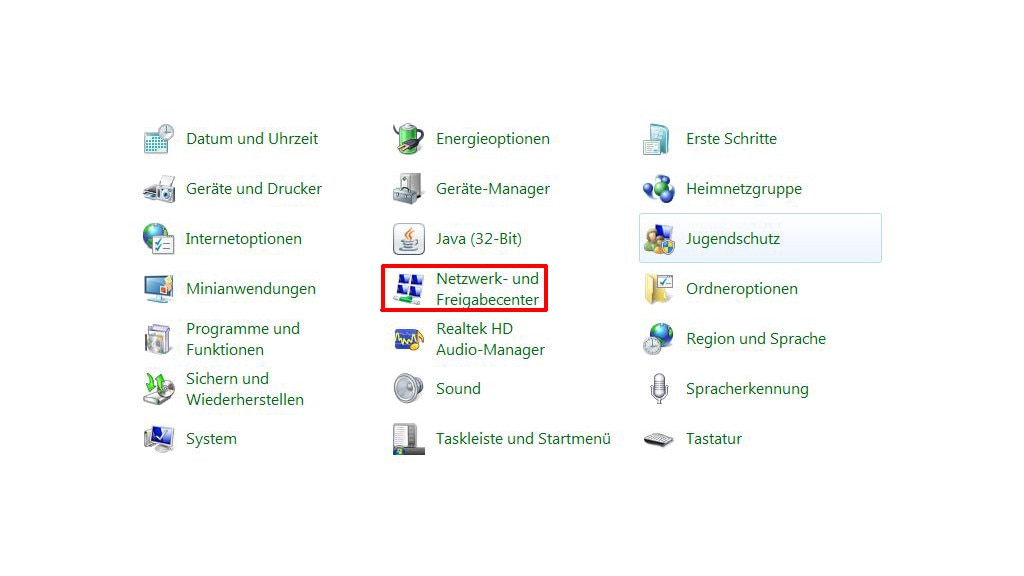

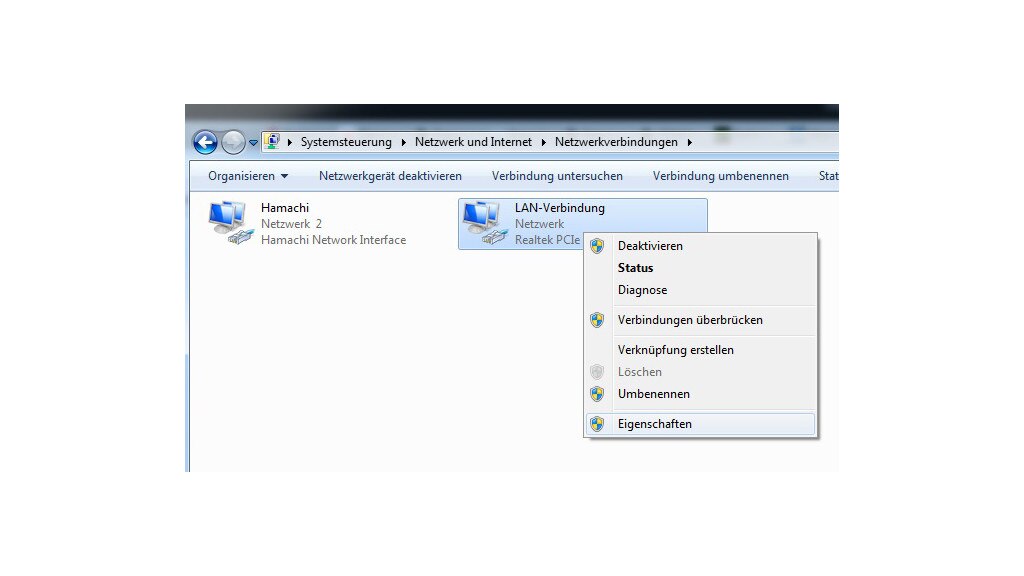

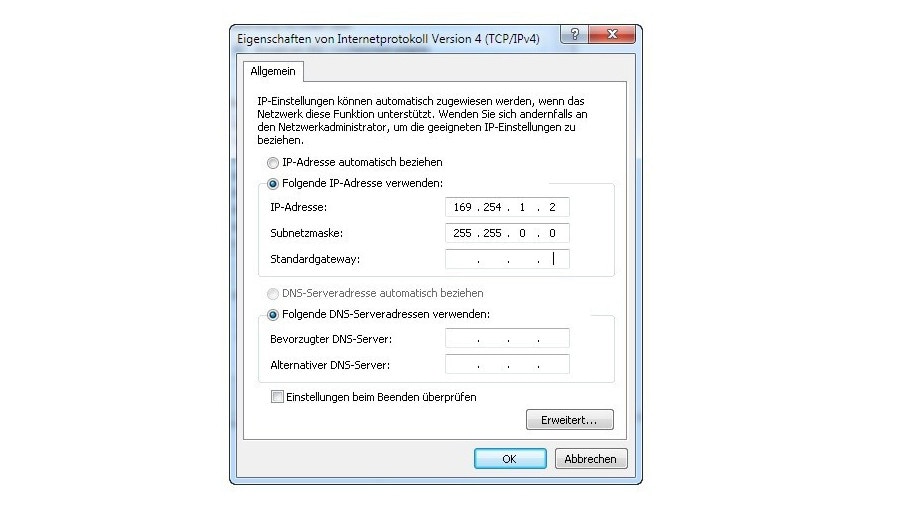

FritzBox-Sicherheitslücke: So schützen Sie sich!

Update (28. März 2014)

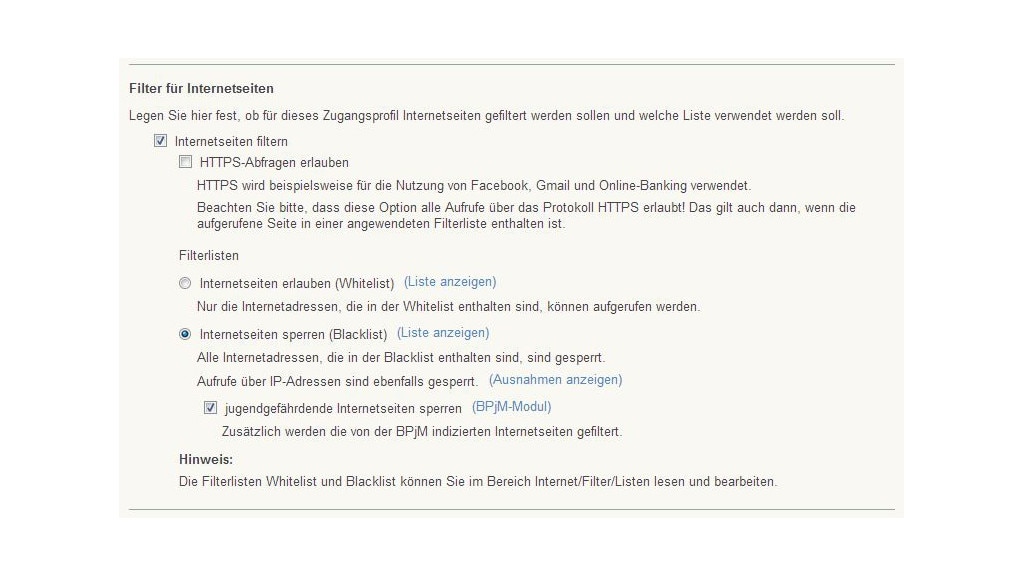

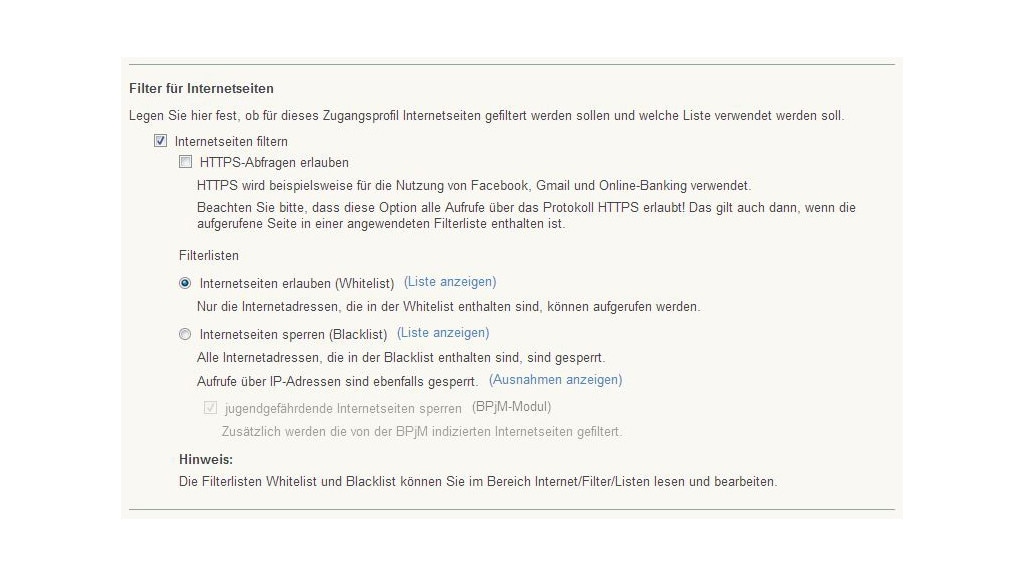

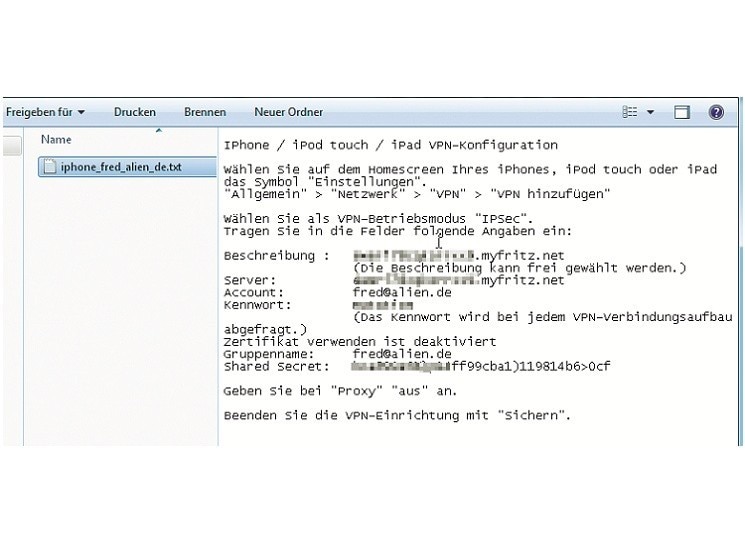

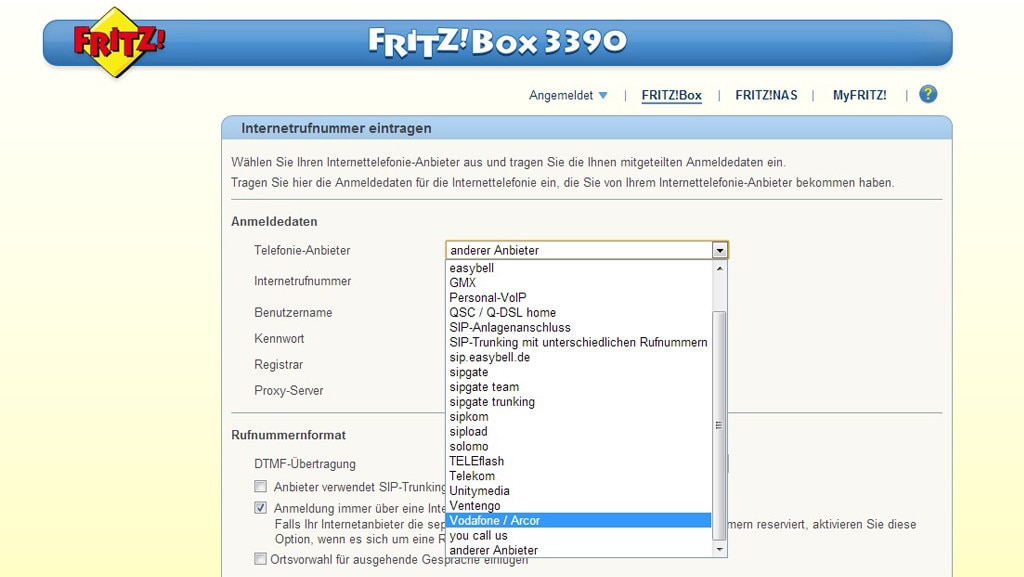

Aktuell häufen sich Meldungen von Anbietern für Internet-Telefonie (VoIP) wie Sipgate, die vom Missbrauch von VoIP-Anschlüssen bei FritzBox-Nutzern berichten. Offensichtlich bedienen sich Angreifer seit geraumer Zeit bei den Passwörtern ungesicherter AVM-Router und führen vermehrt teure Anrufe auf Kosten der Router-Besitzer. Mit einem Update lässt sich der Zugriff verhindern! Auf Anfrage von COMPUTER BILD berichtet Hersteller AVM, dass Router, die von Internet-Providern verteilt wurden, schon zu annähernd 100 Prozent eine neue Firmware erhalten haben – bei selbst gekauften Geräten liegt die Quote aber deutlich niedriger. Um VoIP-Angriffen zu entgehen, sollten Nutzer dringend das Sicherheits-Update für Ihren Router einspielen. Zudem sollten Sie kontrollieren, ob in der Telefongeräte-Liste Ihres Routers unbekannte IP-Telefone angemeldet sind. Ist das der Fall, könnte Ihr Router angegriffen worden sein. Löschen Sie dann die unbekannten Geräte aus der Router-Liste und wechseln Sie das Kennwort für die VoIP-Einstellung. Wie das funktioniert, lesen Sie hier. Führen Sie danach zur Sicherheit den Router-Test von COMPUTER BILD durch, wie im Folgenden beschrieben.

Auch Telekom-Speedport-Router betroffen

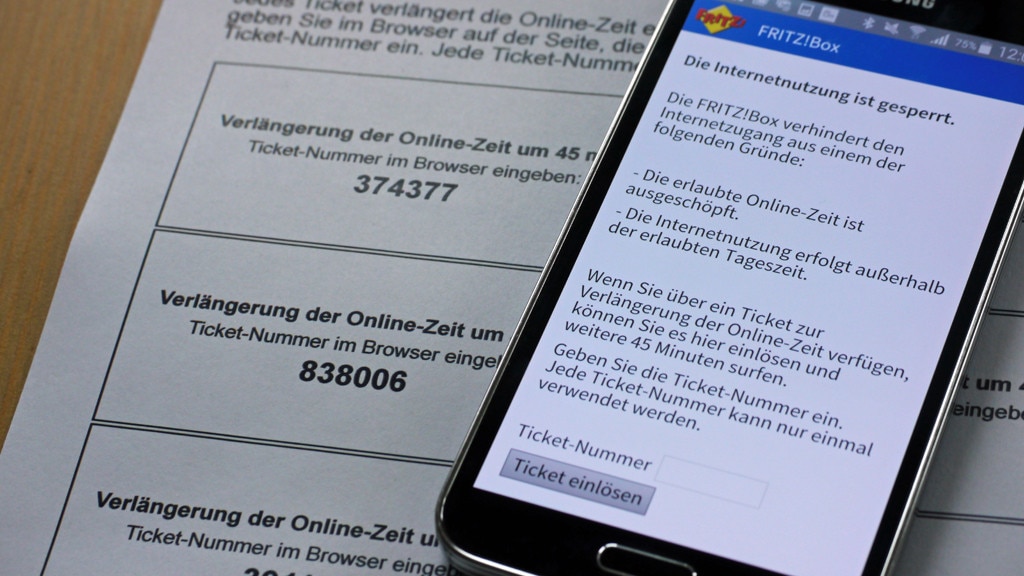

Anders als bislang angenommen reicht unter Umständen der Aufruf einer speziell präparierten Internetseite, damit Angreifer vollen Zugriff auf die FritzBox erhalten. Experten von Heise Security berichten, dass sich auf diese Weise die komplette Konfigurationsdatei der FritzBox abgreifen lasse, inklusive Passwörtern. Bislang war man davon ausgegangen, dass nur FritzBoxen mit aktiviertem Fernzugriff (ab Werk abgeschaltet) von der Sicherheitslücke betroffen sind. Stimmt die Analyse der Sicherheitsexperten, wären im Prinzip alle FritzBoxen gefährdet, die das seit Kurzem verfügbare Sicherheits-Update noch nicht installiert haben. Eine gute Nachricht gibt es dennoch: Die bereitgestellten Updates schließen auch die jetzt bekannt gewordene Sicherheitslücke. Achtung: Betroffen sind auch die Telekom-Router-Modelle Speedport W503V (Typ A), W721V, W722V und W920V. Und obwohl bislang noch nicht als unsicher nachgewiesen, stellt AVM in Kürze auch Updates für Fritz-WLAN-Repeater und Fritz-Powerline-Adapter mit WLAN bereit.

Ist Ihr Router gefährdet? Der COMPUTER BILD-Check

COMPUTER BILD hat für Sie ein Werkzeug entwickelt, das Ihre verbundene FritzBox überprüft. So wissen Sie sofort, ob Sie ein Update installieren müssen.

Das müssen FritzBox-Besitzer jetzt tun

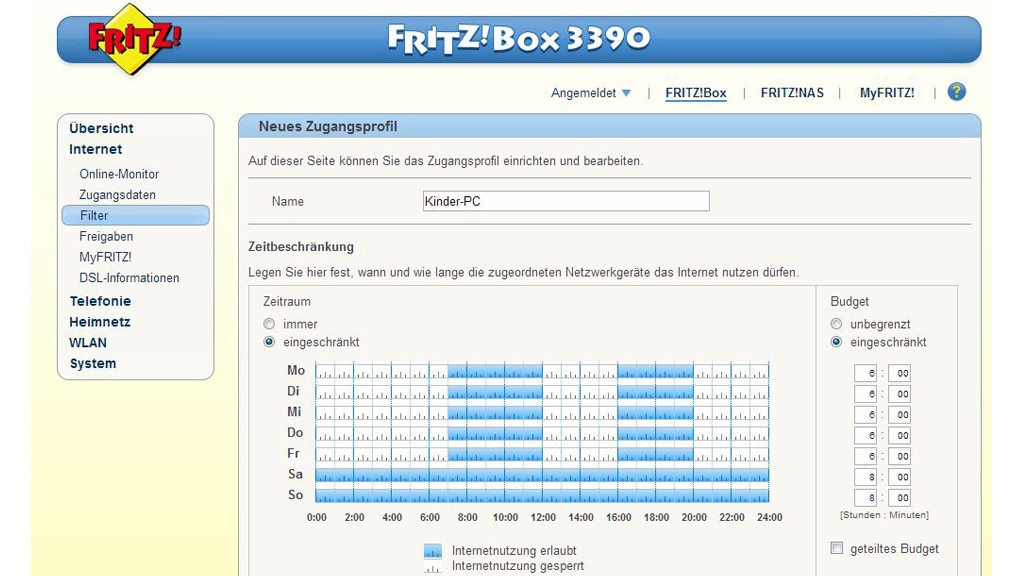

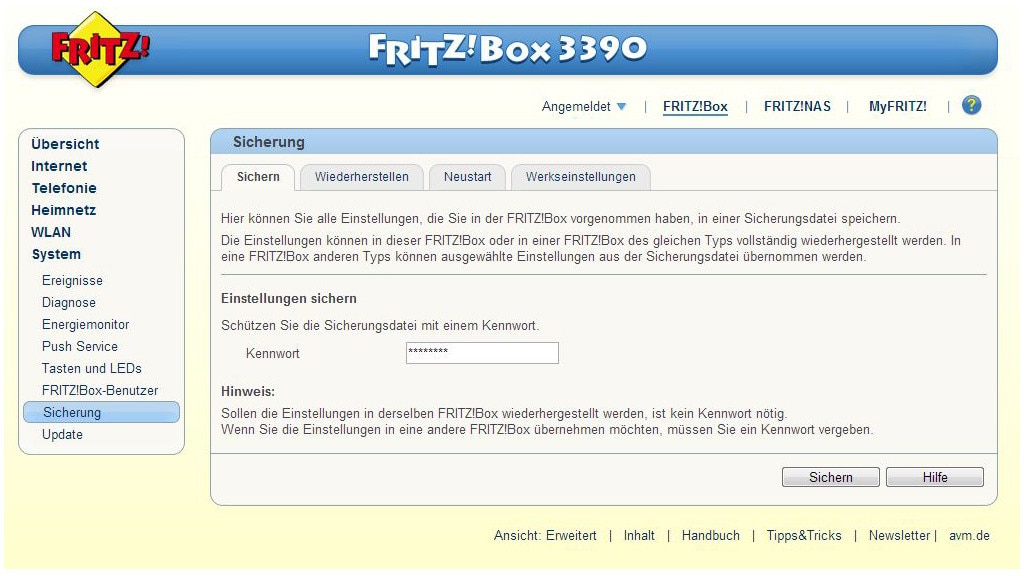

- Aktualisieren Sie Ihre FritzBox auf eine neue sichere Firmware-Version! Danach sind Sie aus heutiger Sicht sicher vor Angriffen. Mittlerweile steht das Update für rund 30 FritzBoxen bereit, laut AVM lassen sich somit „100 Prozent aller FritzBox-Modelle“ absichern. Die Installation kann man einfach nach Anmeldung im FritzBox-Menü per Klick auf das automatische Update durchführen. Für sehr alte Modelle wie die 2005 eingeführte FritzBox 7050 ist laut AVM anscheinend kein Update nötig, da sie nicht anfällig sind. Bei FritzBoxen vom Kabel-Anbieter sowie einigen FritzBoxen von Alice (7570 für VDSL), O2, Netcologne, M-Net, Telepark Passau oder MDCC muss man warten, bis der Anbieter die neue Software aus der Ferne aufspielt. Hinweis: Überprüfen Sie nach erfolgtem Update Ihre Anrufbeantworter-Ansagen und die Einstellungen für die Kindersicherung; teils muss man sie neu einrichten. Für die von AVM hergestellten Telekom-Router-Modelle Speedport W503V (Typ A), W721V, W722V und W920V muss man die Updates manuell von der Telekom-Supportseite herunterladen und über das Router-Menü aufspielen (das Geräte-Passwort finden Sie jeweils auf der Unterseite des Routers).

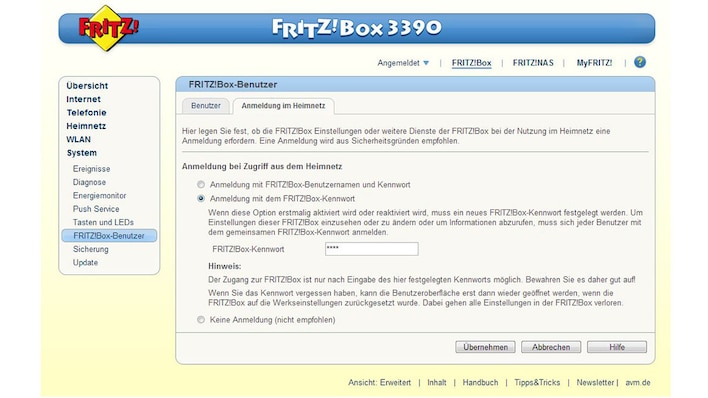

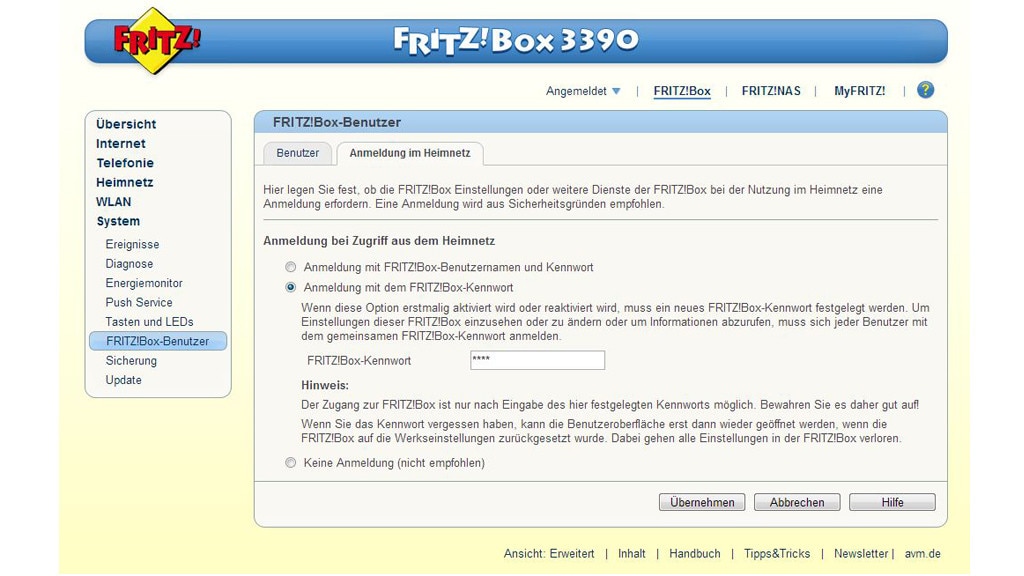

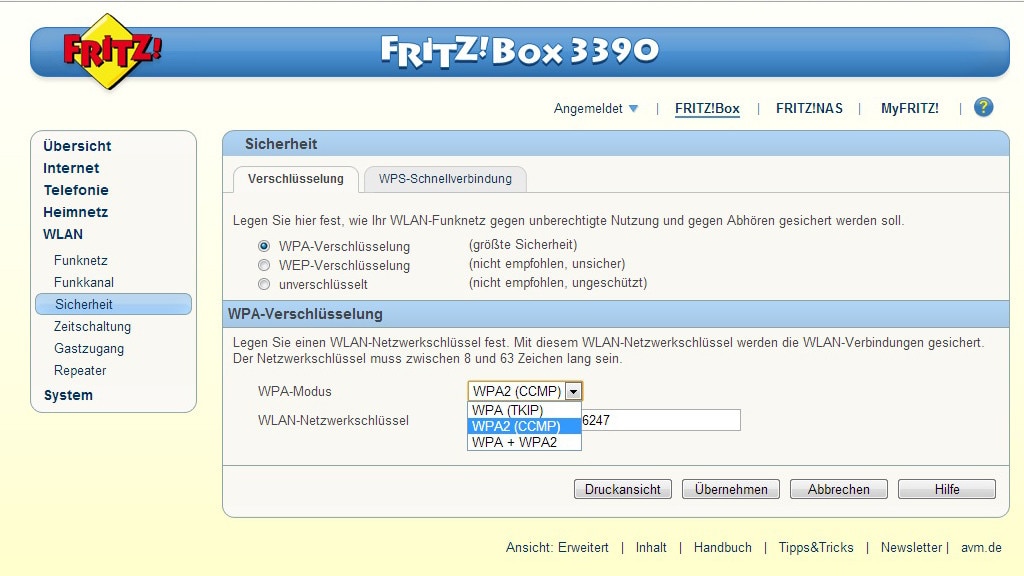

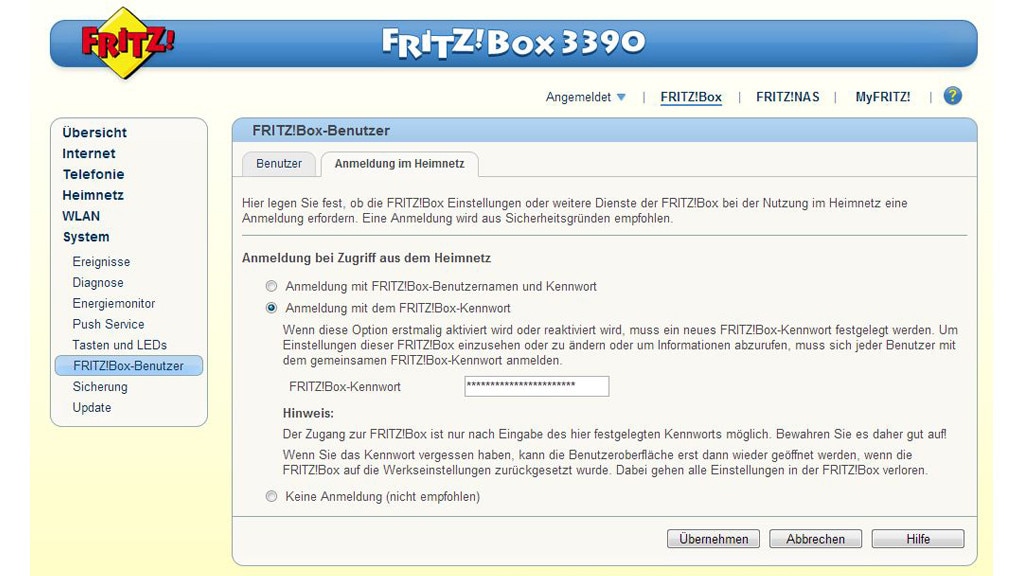

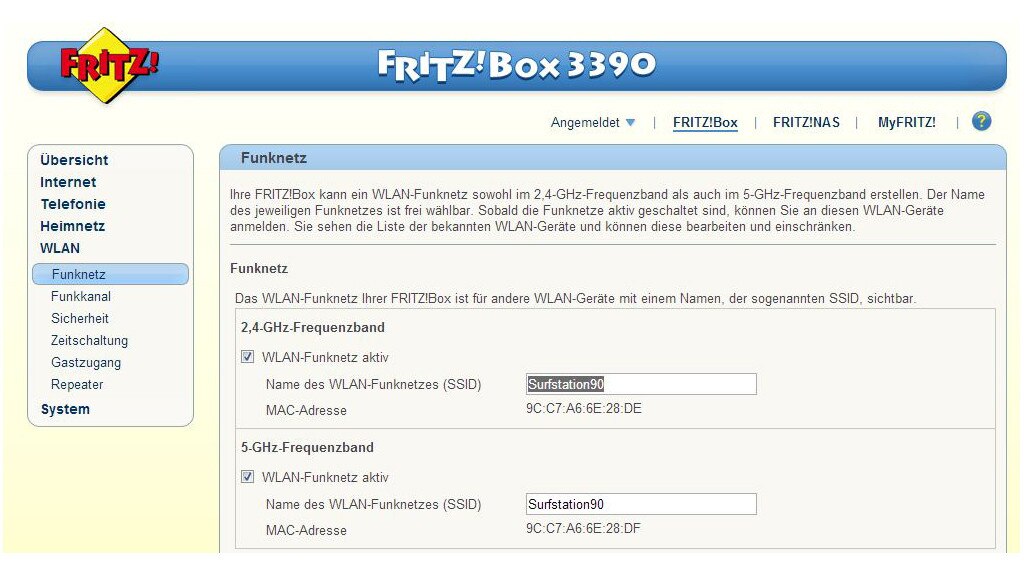

»Liste mit allen Firmware-Updates - Ändern Sie das Passwort für den Fernzugriff und das FritzBox-Kennwort (siehe Anleitung im grauen Textkasten).

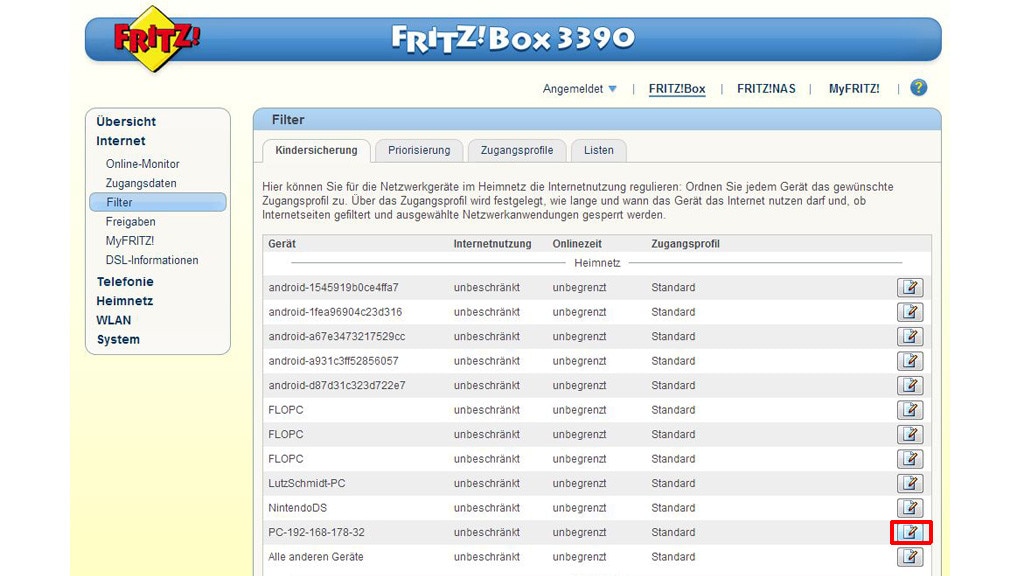

- Prüfen Sie, ob gegebenenfalls ein Angreifer schon klammheimlich in Ihrer FritzBox ein virtuelles IP-Telefon (LAN/WLAN-Telefon) eingerichtet hat, über das er teure Abzocktelefonate starten kann. Wie das geht, steht in der nachfolgenden Anleitung.

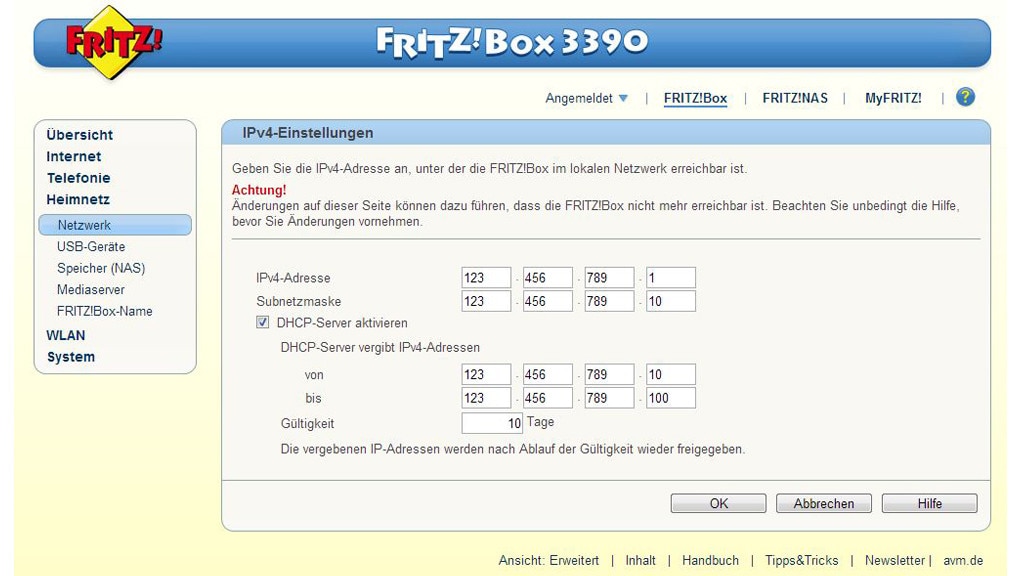

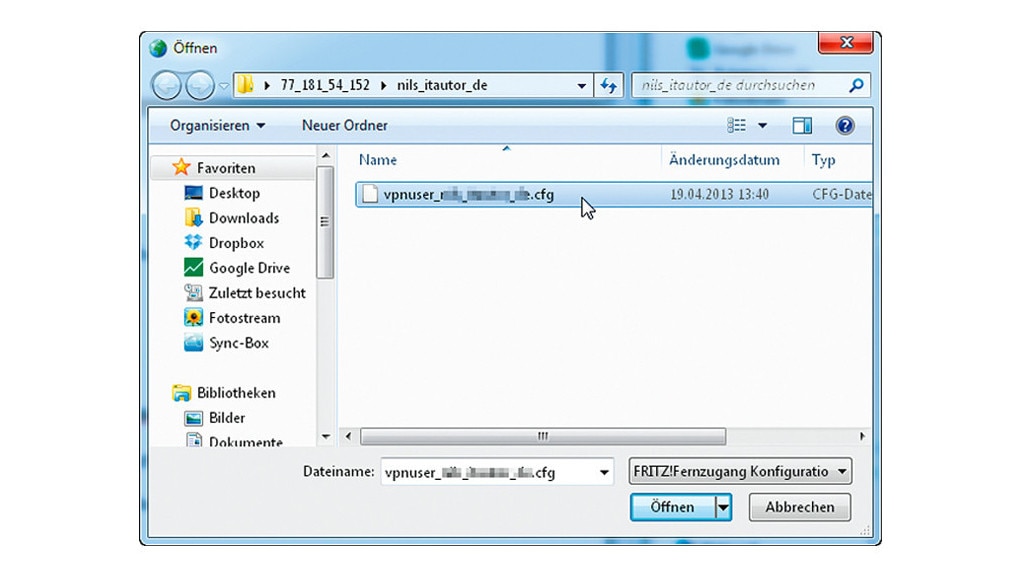

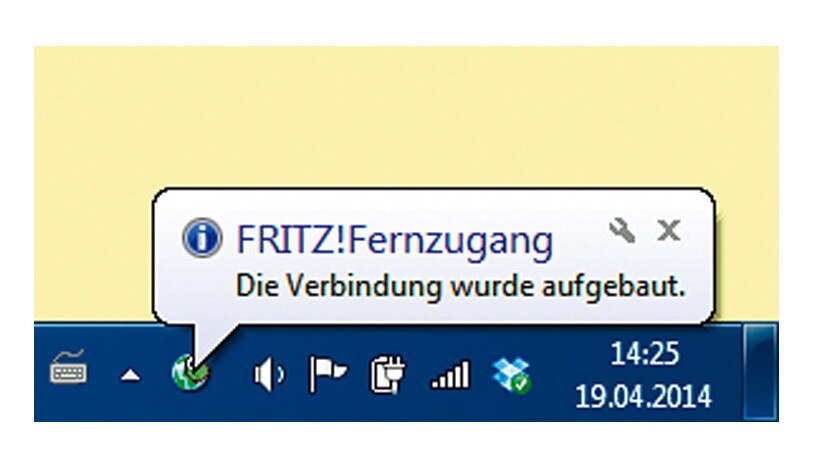

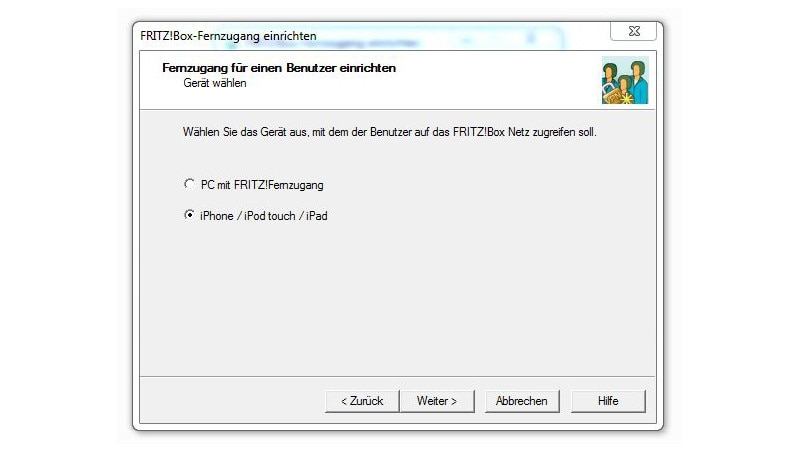

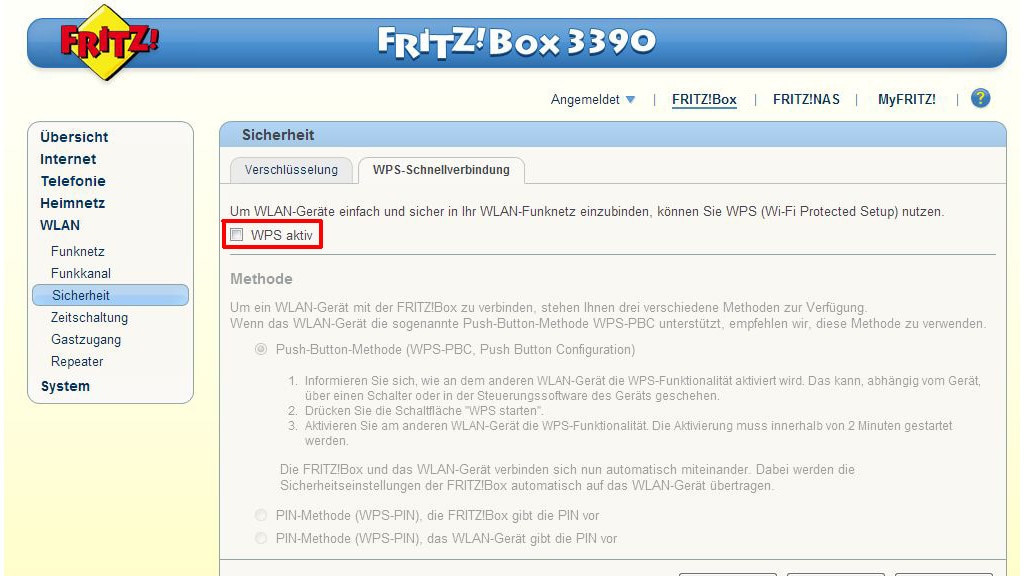

- Falls für Ihre Box noch kein Update bereitsteht, deaktivieren Sie den Fernzugriff aus dem Internet auf die FritzBox (siehe Anleitung). Nach dem Update können Sie den Fernzugriff, etwa über den AVM-Dienst MyFritz, wieder aktivieren.

So reagieren die Internet-Anbieter

- Viele Anbieter haben die bekannten Auslands-Abzock-Rufnummern mittlerweile gesperrt.

- Unity Media deaktiviert derzeit den Fernzugriff via MyFritz-Dienst, die von Unitymedia bereitgestellten FritzBox-Cable-Modelle werden in den nächsten Tagen automatisch aktualisiert.

- Kabel Deutschland hat den Fernzugriff MyFritz aktuell ebenfalls gesperrt und spielt derzeit Updates auf.

- Der norddeutsche DSL-Anbieter EWE Tel (dazu gehören auch SWB und Nordcom) offeriert ein manuelles Update für die FritzBoxen 7270 (Multibox) sowie die EWE-Editionen der FritzBox-Modelle 7360 und 7390. Die Updates kann man sich unter http://download.ewe.de/avm/ herunterladen und über das System-Menü der FritzBox installieren. In einigen Fällen installiert EWE Tel die Updates automatisch, ähnlich wie Kabel-Anbieter.

- Hat man im Telekom-Kundencenter den EasySupport für Router aktiviert, wird die Firmware auf die betroffenen Speedport-Modelle automatisch aufgespielt. Betroffen sind aber nur die von AVM hergestellten Speedport-Modelle. Für andere Speedport-Modelle asiatischer Hersteller gab es in der Vergangenheit ebenfalls Sicherheitslücken: So gibt es für W504V, W723V Typ B und W921V mittlerweile Updates gegen die Sicherheitslücke bei der WLAN-Einrichtung via WPS. Das voreingestellte WPA-Kennwort älterer Speedport-Modelle W500V, W700V, W723V (Typ B) und W921 ist weiterhin leicht knackbar; Sie müssen es manuell ändern.

- 1&1-WLAN-Router sind baugleich mit FritzBox-Routern, daher gelten für sie dieselben Hinweise wie für die FritzBox.

So funktioniert der Angriff: FritzBox telefoniert in die Ferne

Ob Angreifer die neu bekannte Sicherheitslücke bislang überhaupt ausgenutzt haben, ist nicht bekannt. AVM-Pressesprecherin Doris Haar versichert: „Die bekannten Angriffe liefen ausschließlich über den Fernzugriff (Port 443).“ Laut AVM haben mittlerweile (19.2.2014) rund 95 Prozent der Nutzer mit aktiviertem Fernzugriff das Update aufgespielt. Da die AVM-Router in Deutschland in etwa jedem zweiten DSL-Haushalt stehen, ist es aber wohl nur eine Frage der Zeit, bis Angreifer auch die neue Lücke nutzen. Bislang konnten die Täter Router mit aktiviertem Fernzugriff kapern und Passwörter abgreifen. Die nutzten sie, um kostenpflichtige Telefon-Mehrwertdienste einzurichten und darüber teure Auslandsrufnummern anzurufen. Die ursprüngliche Annahme, dass der Angriff über eine Liste gehackter Mail-Adressen erfolgt sei, war bereits nach einigen Tagen ad absurdum geführt. Offenbar haben es die Angreifer tatsächlich gezielt auf FritzBox-Nutzer abgesehen. AVM-Pressesprecher Urban Bastert: „Das ist nichts, was irgendwelche Scriptkiddies gemacht haben. Da steckt eine Menge kriminelle Energie dahinter.“ Und Johannes Nill, Geschäftsführer von AVM, betont: „Wir bedauern sehr, dass FritzBox-Nutzer Opfer krimineller Angriffe wurden. In nur zehn Tagen haben unsere Entwickler eine Vielzahl von Updates programmiert, getestet und zum Download bereitgestellt. Allen Providern haben wir umgehend die notwendige Software zur Verfügung gestellt, damit sie dieses Update über ihre Netze auf die Geräte des Kunden aufspielen können.“